◆传统安全漏洞利用检测攻防

针对传统安全漏洞体系检测主要侧重IDS/IPS与增强杀毒两个方向,传统的检测点包含NDAY漏洞触发特征签名库识别与固定利用代码识别,它们都存在一定的漏洞误报率或者其他的问题。

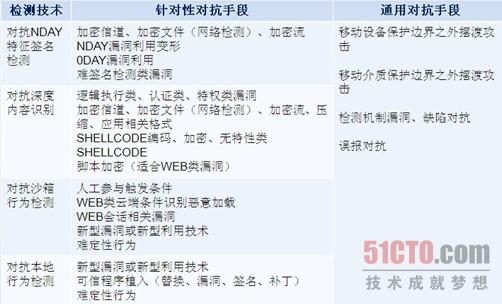

方兴表示,现在的新型检测技术除了追求原来NDAY漏洞触发签名,还有深度内容识别。在他看来未来的APT还有很多新型的技术可以进行对抗(见下图),比如:对抗NDAY漏洞签名,在深度层面可以不断变化编码,进行加密。

展望漏洞利用(SHELLCODE)检测对抗

◆传统木马检测攻防

传统的木马检测方式包含:木马签名库识别恶意URL来源; 针对进程 、文件 、应用入口点的本地异常点检查;恶意功能和行为识别(本地)。

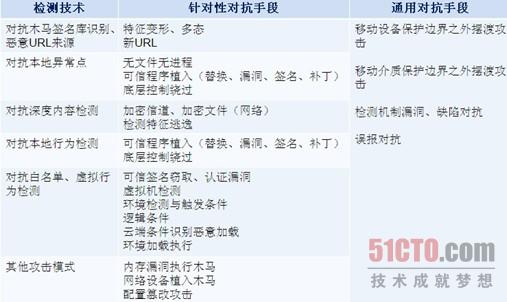

但是以上检测面临很多问题,在恶意工程上可以通过信任程序,专门加载底层控制绕过误报、人工识别。未来我们需要更多新型的对抗木马的技术,在此,方兴带我们展望了这场木马对抗战的未来。

展望木马检测对抗

◆传统隐通道检测攻防

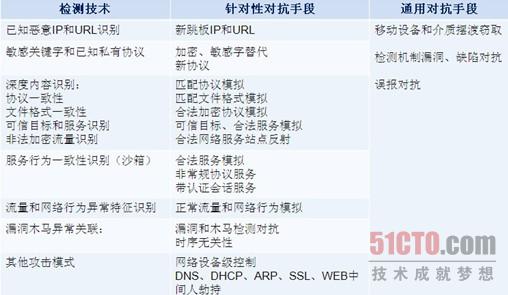

在传统隐蔽通道攻防上,主要是通过已知的恶意IP或者URL识别来实现的,或者是审计设备识别敏感关键字,识别已知的私有协议,或者是通过流量和网络行为异常来识别。

目前,我们面临着攻击者未知手段的新型威胁,未来该如何对抗隐蔽通道攻击呢?

展望隐通道检测对抗

综上所述,方兴表示,在他看来“攻防对抗没有终结点,始终是人和人的对抗,新兴对抗手段有些已经出现,还有很多没有出现,但是作为防护者,心里要很清楚即使有了新型技术,APT也不一定有终结点。未来,不仅在技术上要和攻击者做对抗,也要在更高的层次去找到好的解决方法。” |